Vos ventilateurs peuvent devenir une faille de sécurité pour votre PC et vos données |

————— 24 Juin 2016 à 20h48 —— 25640 vues

Vos ventilateurs peuvent devenir une faille de sécurité pour votre PC et vos données |

————— 24 Juin 2016 à 20h48 —— 25640 vues

Ceux qui s'intéressent un peu à la sécurité des données savent qu'il y a plus d'un moyen d'extraire des informations d'un système informatique. On pense souvent aux virus et malware, passant par internet ou un média amovible, mais ça ne s'arrête pas là. On a déjà vu des cas où un bruit parasite dans les haut-parleurs permettait de récupérer des données, ou carrément l'utilisation du Coil Whine des composants (ce sifflement que l'on retrouve malheureusement souvent sur les cartes graphiques dans certaines situations).

Quatre chercheurs de l'université de Ben-Gurio à Negev (Israël) ont découvert un autre moyen et l'ont testé grâce à leur malware nommé Fansmitter. En faisant varier la vitesse de rotation d'un des ventilateurs de votre machine, tout en ayant un dispositif d'enregistrement situé dans les quatre mètres de la machine, il leur a été possible de récupérer des données depuis la machine. La technique est simple, deux vitesses de rotation différente, l'une pour faire un "0" et l'autre pour faire un "1".

Par contre, la vitesse de transfert des données est très loin de la fibre. Dans un environnement, type labo avec plusieurs stations de travail et système de ventilation, leur système (variant la vitesse de rotation entre 1000 et 1600tpm, micro à un mètre) a besoin de trois minutes pour un octet. Dans des conditions plus propices (4000 - 4250tpm, micro à un mètre), ça peut grimper à 15 octets par minute et leur cas le plus concret (2000 - 2500tpm, micro à quatre mètres) a donné 10 octets par minute.

Ca ne va pas permettre de récupérer la sextape de Florian, mais un mot de passe pourrait filtrer en quelques minutes sans que personne ne s'en rende compte. Il est certain qu'un bruit de ventilation irrégulier pourra mettre la puce à l'oreille, mais différentes solutions permettent d'éviter le problème, en ne rendant pas la chose cyclique, en utilisant des fréquences moins faciles à distinguer ou en attendant tout simplement que la pièce soit vide (de nuit par exemple). Par ce biais, ils peuvent donc sortir des données depuis un appareil qui n'est connecté à aucun réseau et n'a pas de haut-parleurs. Reste maintenant à savoir comment ils comptent installer leur malware sur la machine sans avoir le mot de passe de cette dernière ! (source : SecurityWeek)

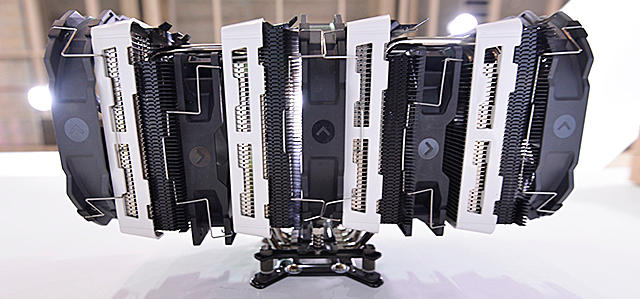

Ce ventirad offrira même du haut débit !

| Un poil avant ?Des détails sur les performances de la RX 480 en CrossFire | Un peu plus tard ...Un coup d'oeil sur le logiciel qui permettrait d'OC les RX 480 ? |  |