Et les mots de passe les plus compromis sont... |

————— 21 Janvier 2025 à 21h51 —— 48128 vues

Et les mots de passe les plus compromis sont... |

————— 21 Janvier 2025 à 21h51 —— 48128 vues

une fois n'est pas coutume, nous allons commencer par une confidence. Le quotidien du pigiste n’a généralement pas grand-chose à voir avec celui de l’éditorialiste politique. Mais généralement, ça ne veut pas dire tout le temps.

L’un, pas lavé pas rasé, discute toute la journée avec Emma, sa gerbille domestique. Cet anachorète de la tech se nourrit essentiellement de nouilles à la chinoise et de mini-nems Asia Green Garden en y cherchant — jusqu’ici sans les avoir trouvées — les « saveurs de l’Asie à prix discount » pourtant promises par Aldi dans son catalogue.

L’autre, cénobite de la politique, s’habille en Chanel et se parfume en Dior (l’inverse marche aussi) avant de se rendre à l’Élysée afin de parler du livre La France d’Après de Jérôme Fourquet en compagnie d’Emmanuel Macron lors de fastueux déjeuners.

Seulement parfois, au détour d’un article sur les mots de passe, la contrepartie de cette vie manquée transparaît, oblitérant tout germe de regret. Et pour cause, elle implique de réinventer sans cesse de nouvelles histoires avec les mêmes protagonistes, jusqu'à quatorze années après. Or, ce génie narratif n’anime qu’une poignée d’élus : les journalistes politiques donc, ainsi que quelques exceptions remarquables ; Agatha Christie et les scénaristes de Plus Belle la Vie pour ne pas les nommer.

Alors coupons court à tout espoir : par rapport à notre papier de 2010 listant ceux les plus utilisés de l'époque, le fond de celui traitant des plus gangrenés de 2024 ne va pas vraiment changer. Idem pour le dénouement.

Une absence d’intrigue et une fin courue d’avance. Avouez que c’est engageant. Nous avons tout de même l’ambition de vous passionner avec ça. Juste en vous exposant les motifs pour lesquels sécuriser des données professionnelles et une vie privée derrière « 123456 », « Zidane » ou « Et1et2et3-0 » n’est pas l’inspiration du siècle. D’accord ; disons que nous allons tenter de vous intéresser un tantinet soit peu.

Mais admettons ceci : devant l’autre perspective, celle d’un article abordant le renouveau qu'incarne un Premier Ministre dont l’incursion en politique remonte aux débuts du Minitel, deux conclusions s’imposent. Pour nous, que nos mini-nems Asia Green Garden paraissent subitement bien plus ragoûtants ; pour vous, que ç’aurait pu être pire !

Au quarante-treizième étage de la tour Pascal, dans le vaste open-space en libre accès de l’entreprise CDH, l’ambiance est tendue. Le 38 tonnes qui transportait l’importante cargaison de GeForce RTX 5090 et de RTX 5080 expédiée directement par NVIDIA s’est encastré dans le fast food nouvellement ouvert juste à l'angle de la rue, le Pat'Kebab. Une manœuvre d’urgence, réalisée de guidon de maître par le conducteur, en réaction à l’irruption soudaine sur le macadam d’une vieille dame aveugle qui a traversé sans regarder. Au moins, nous serons préservés d'une telle péripétie avec AMD : les Radeon RX 9000 transitent depuis l'Asie dans un vélo cargo à une seule pédale ; d'où le fait qu'elles ne seront là que courant mars.

Heureusement, la viande — celle qui mijotait sur la broche — est sauve. Nous ne pouvons hélas pas en dire autant des milliers de GPU, dont deux devaient être utilisés pour les tests, et tous les autres distribués auprès du lectorat du site via des jeux concours : tous ont été flambés dans une mixture de sauce blanche et de sauce harissa. Bref, c’est ballot. Oignon sur le kebab, l'intégralité de l'équipe du Comptoir a reçu un mail affolant de Gaston, le responsable du service informatique de la boîte. Il invite tout un chacun à changer urgemment ses mots de passe.

L’objet du mail est sans équivoque : « Urgent : changez vos mots de passe immédiatement ». L’empressement de Gaston semble cependant justifié. Il résulte de la lecture d’un rapport. Pas de celui consacré aux méfaits nutritionnels des nouilles d’Aldi, vous l’imaginez ; plutôt de celui de Specops 2025, qui traite des mots de passe compromis au cours des mois qui ont précédé le 1er décembre 2024. Vous allez le découvrir en même temps que nous, les conclusions sont édifiantes !

C’est un document de seize pages dont les données ont été rassemblées par le KrakenLabs, l’équipe de Threat Intelligence d’Outpost24 (la société mère de Specops Software). En tout, ses membres ont analysé 1 089 342 532 mots de passe volés sur une période de 12 mois — chacun ses marottes. Le bilan fait froid dans la barrette RAM : tandis que l’intelligence devient de plus en plus artificielle, nous, humains organiques, restons aussi teubés qu’autrefois.

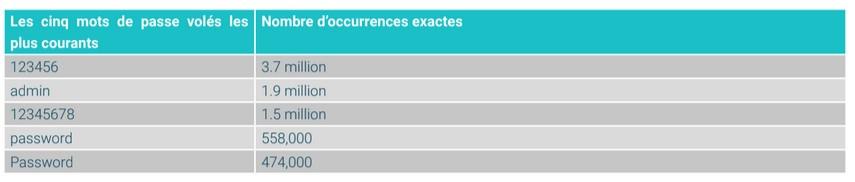

En 2010, les mots de passe les plus populaires étaient « 123456 » ou « password ». Forcément, en 2024, « 123456 », « admin », « 12345678 », « password » et sa Majesté « Password » sont les cinq mots de passe volés les plus courants. Leurs occurrences sont consignées ci-dessous :

Pour se limiter aux termes, « admin » a la palme du mot de cinq caractères ; « qwerty » celle du six caractères ; « welcome » celle du sept, puis vient enfin « password » pour le club des huit. Ce ne sont là que les dignes représentants de chaque longueur. Parmi les autres mots les plus courants, nous retrouvons du « hello », du « student » ou encore du « pakistan ».

L’étude ne se focalise pas sur la France. Ceci dit, puisque l’un de vous le regrettait en commentaire de l’article de 2010, ajoutons quelques précisions issues d’autres sources. En top MDP de 2024 (utilisés, pas volés), nous retrouvons le « 123456 » ; « azerty » à la place de « qwerty » ; quelques « loulou », « doudou » et « chouchou ». Relevons un « marseille » dans le top 10, mais étrangement aucun « paris », y compris dans le top 20. Peuchère ! ce n’est pas là le signe que les Marseillais sont davantage bestiasses que les Parisiens ; ils sont juste exagérément fiers de leur Canebière.

Revenons-en à nos moutons 12345678. Sur le milliard de MDP analysés, ceux de huit caractères sont les plus représentés, avec 189 millions d’occurrences.

Voilà pour un premier constat. Pendant que vous lisiez, le mail de Gaston a fait son effet. Alors que Brandon, le CM (community manager), cherche l’inspiration modepassienne en fixant le plafond avec l’intensité d’un bulot méditant sur sa condition, les doutes assaillent Clara de la compta : « Bon, un mot de passe sûr… est-ce que "MotDePasseSûr2025!" c’est bon Gaston ? ». Perplexité du même ordre manifestée par Pascal — que nous ne présentons pas — lequel s’enquiert, auprès du même garant, des gages sécuritaires qu’offre la chaîne « PascalLeMagnifique$#BoGoss+336145963XX ».

Débordé par l’afflux d'interrogations, Gaston, résigné, rédige ceci (Gaston est verbeux ; nous vous épargnons l’italique) :

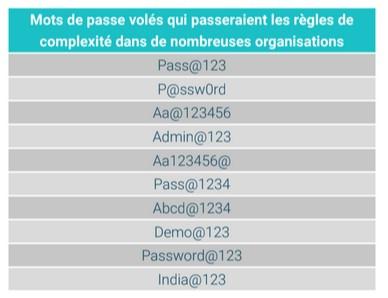

« Mes très vénérables collègues. J’ai reçu plusieurs mails me questionnant sur la pertinence de tel ou tel mot de passe. Il apparaît donc que quelques vérités générales puissent profiter à tous. Sachez donc que d’après le rapport, 230 millions de mots de passe volés, soit près d’un quart, répondaient aux exigences de complexité standard (à savoir un minimum de huit caractères, une majuscule, un chiffre, un caractère spécial). Les trois exemples les plus courants étaient « Pass@123 », « P@ssw0rd » et « Aa@123456 ». En témoigne le tableau ci-dessous.

Ceci dit, le rapport stipule que « même après des décennies de formation à la sécurité et de sensibilisation, les gens continuent de créer des mots de passe faibles. C’est dans la nature humaine de suivre le chemin de la moindre résistance ».

Ce constat est suivi d’un exemple révélateur, celui des Jeux Olympiques de Paris 2024. Dans le contexte de ces évènements, 157 048 mots de passe liés au sport ont été compromis. Pour les mauvais esprits qui avaient tiré des conclusions hâtives à propos de la présence de « marseille » mais pas de « paris » dans le top français, figurez-vous ceci : les inspirations footballistiques n’étaient que deuxième avec 20 550 occurrences. Le premier sport était… le golf, avec 40 294 cas. Les mecs qui se pavanent avec des polos Ralph Lauren au bureau, qu’on ne vous voit plus vous la ramener.

Au regard de ce qui précède, et en dépit de mon profond regret de prendre à rebrousse-poil votre nature caractérisée par cette quête de la « moindre résistance », j’ai décidé, conformément aux conseils des experts du KrakenLabs, d’instaurer une loi martiale du MDP. Elle consistera à bloquer les mots de passe faibles avec un dictionnaire d’exclusion personnalisé. Pour l’expliquer dans un langage simple que tout le monde comprendra, des inspirations récurrentes telles que « Zizi », « Thiméo » « Nutella » et « Stitch » seront désormais proscrites lors de la création de mots de passe.

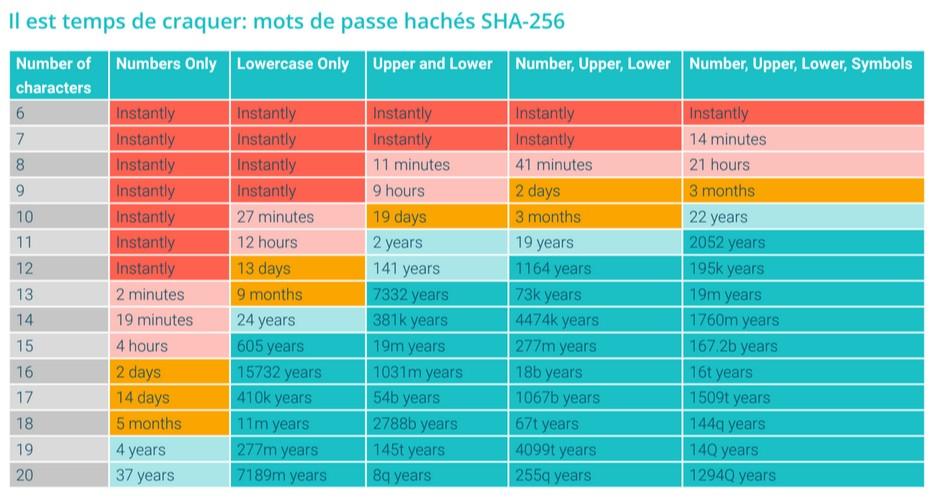

Par ailleurs, toutes les recommandations qui précèdent relèvent en grande partie d’une protection contre des assauts dits de force brute. Ce barbarisme désigne des attaques testant plein de combinaisons à travers d’innombrables tentatives de connexion, jusqu’à ce que le bon MDP soit identifié ; c’est comme essayer toutes les clefs d’un trousseau : vous finirez pas trouver celle qui ouvre la serrure à un moment donné. Néanmoins, la mise en œuvre de l’authentification multi-facteurs (MFA) complétée par une surveillance des tentatives de connexion infructueuses peuvent prémunir de telles attaques. Ce, d'autant plus lorsque des algorithmes de hachage comme le SHA256 corrèle la durée nécessaire au craquage de mots de passe à la complexité de ces derniers. Constastez dans quelle mesure à puissance de calcul identique :

De mon côté, j'ai accès à des bases de données de mots de passe compromis ou mis en vente sur le dark web. Assorti de la surveillance étroite de vos faits et gestes (P-S : Jean-Luc, on sait), cela me permet de prendre des mesures immédiates pour sécuriser vos comptes en cas de force majeure.

Toutefois, il reste une faille dans le système : les infostealers, des malwares utilisés pour voler des identifiants.

Ces infostealers infectent un système pour l'espionner par divers moyen : emails de phishing, téléchargements malveillants ou exploitation de vulnérabilités dans les logiciels. À l'instar de certains collègues, ils fonctionnent ensuite comme des mouchards.

Ces malwares sont nombreux, mais le rapport en met surtout un en lumière : Redline. Découvert en mars 2020, son principal objectif est d’exporter toutes sortes d’informations personnelles. Dans l’échantillon de SpecOps, Redline a représenté près de la moitié de tous les mots de passe volés analysés. Deux autres noms sont à craindre, Vidar et Raccoon Stealer, avec respectivement 17 % et 11,7 % des larcins.

Dans de nombreux cas, Redline a été livrée avec un mineur de crypoto-monnaie. Mais depuis la mi-2021, YouTube a également été utilisé comme méthode de distribution, selon un processus savamment orchestré : prise de contrôle d’un compte afin de le compromettre, suivie d’un ajout de liens malveillants à travers du contenu mis en ligne — en particulier dans des descriptions proposant des triches et cracks pour les jeux vidéo, ou des instructions pour pirater des logiciels et jeux populaires. La finalité est d'e provoquer un téléchargement non intentionnel par l’utilisateur sur son appareil, afin d'ouvrir les portes d'un vol des mots de passe et d'autres informations privées. Cela va sûrement finir de vous perdre, mais pour votre gouverne, Vidar a été observé dans des campagnes de phishing sous forme de fichiers Microsoft Compiled HTML Help (CHM) mais aussi distribué via les services de logiciels malveillants PrivateLoader, le kit d’exploitation Fallout Exploit Kit, et le chargeur Colibri Loader. Fin de 2023, il a également été observé comme charge utile du chargeur de logiciels malveillants GHOSTPULSE.

J’ai pris soin de sécuriser les ordinateurs de l’entreprise pour éviter de tels désagréments. Par contre, si vous utilisez un unique mot de passe, tant à des fins personnelles que professionnelles, vous comprenez que sa compromission aura des répercussions globales. J'insiste, mais voici ce qu'écrivent les auteurs : "Le principal danger réside dans la réutilisation des mots de passe : même si les mots de passe professionnels de vos utilisateurs sont stockés de manière très sécurisée, dès qu’un utilisateur réutilise ce mot de passe sur un site moins sécurisé, et que ce site subit une fuite de données, un attaquant pourrait s’en servir pour cibler votre réseau." Vous êtes prévenus.

Bref, de grâce ! arrêtez d’être cons : faites preuve d’un peu d’imagination, et ne cliquez pas sur n’importe quoi.

Je vous prie d’agréer mes salutations les plus distinguées, Gaston. »

| Un poil avant ?DDR5-12054 : G.Skill casse le plafond de verre du refroidissement par air | Un peu plus tard ...Le moteur Havok de retour, et il est là pour tout casser |  |